Kit Documentale Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018 – NIS2 – D.Lgs. 138/2024

690,00€ + IVA

Acquista e scarica subito il Kit Documentale Sistema di Gestione Integrato ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018, NIS2 e D.Lgs. 138/2024 , completo e pronto all’uso per progettare, implementare e gestire un Sistema di Gestione della Sicurezza dei Dati che integra Sicurezza IT, Sicurezza cloud, Protezione dati personali e Compliance NIS2.

KIT DOCUMENTALE SISTEMA DI GESTIONE INTEGRATO ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018 – NIS2 – D.Lgs. 138/2024

Il pacchetto documentale professionale, completo e pronto all’uso per progettare, implementare e gestire un Sistema di Gestione della Sicurezza dei Dati (SGSD) completamente conforme e integrato con:

- ISO/IEC 27001:2022

- ISO/IEC 27017:2015 (controlli specifici per servizi cloud)

- ISO/IEC 27018:2025 (protezione dei dati personali nei cloud pubblici)

- Direttiva NIS2

- D.Lgs. 138/2024

Metti in sicurezza la tua azienda. Diventa conforme a ISO 27001 e NIS2 senza perdere mesi.

Oggi non basta più “avere qualche documento”. Le aziende devono dimostrare:

- sicurezza reale

- controllo dei rischi

- protezione dei dati

- governance cloud

E devono farlo subito, perché la NIS2 è già operativa.

IL PROBLEMA REALE

Molte aziende:

- hanno documentazione incompleta

- ignorano i requisiti cloud

- non coprono la protezione dei dati personali in ambienti SaaS

- non sono pronte per audit ISO o verifiche NIS2

Il risultato? Non conformità, rischi elevati e potenziali sanzioni.

LA SOLUZIONE

Abbiamo sviluppato un KIT SGSD completo e professionale, che ti permette di implementare un Sistema di Gestione della Sicurezza dei Dati (SGSD) che integra:

✔ Sicurezza IT

✔ Sicurezza cloud

✔ Protezione dati personali

✔ Compliance NIS2

IL VERO VALORE DIFFERENZIANTE

Questo NON è un kit ISO 27001 standard. Il sistema include anche i controlli aggiuntivi:

ISO/IEC 27017:2015

- sicurezza dei servizi cloud

- responsabilità tra cliente e provider

- controllo accessi cloud

- segregazione ambienti

- logging e monitoraggio cloud

ISO/IEC 27018:2025

- protezione delle PII (dati personali)

- gestione dei dati nei cloud pubblici

- limitazione accessi ai dati personali

- controllo dei trattamenti da parte dei provider

- sicurezza nella trasmissione, conservazione e cancellazione

In pratica:

✔ copri non solo la sicurezza IT

✔ ma anche cloud + privacy + compliance reale

COSA INCLUDE IL KIT

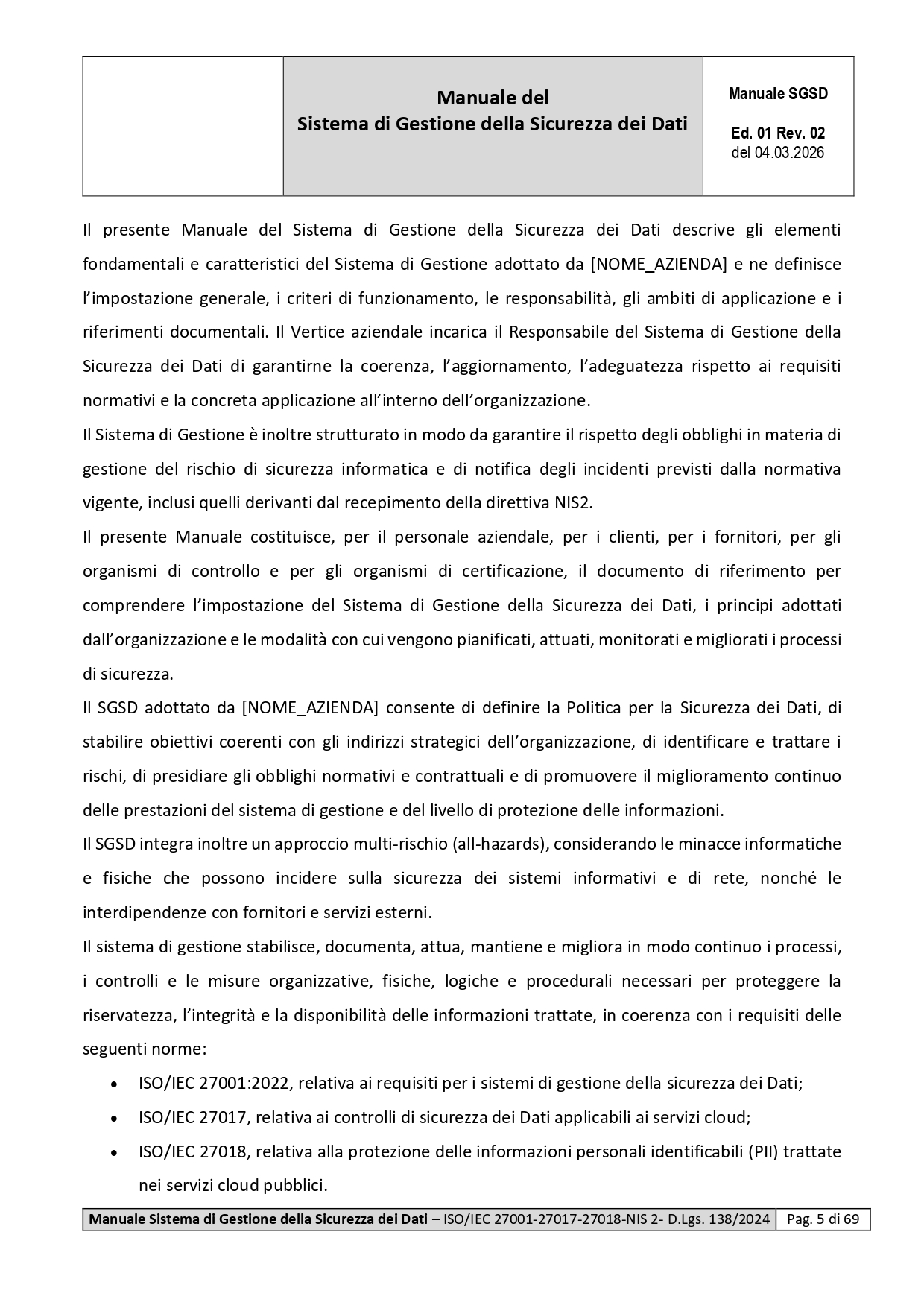

1) MANUALE SGSD COMPLETO

Il documento principale che integra:

- ISO 27001 + 27017 + 27018

- Direttiva NIS2

- D.Lgs. 138/2024

Include già:

- controlli Annex A

- controlli cloud aggiuntivi

- controlli privacy cloud

2) ALLEGATI STRATEGICI

✔ Matrice controlli ISO + Cloud + NIS2

✔ Politica sicurezza dati

✔ Organigramma funzionale

✔ Organigramma privacy

✔ Processi SGSD

✔ Mansionario aziendale

✔ Dichiarazione di Applicabilità (SoA)

✔ Linee guida operative

Tutti già coerenti tra loro.

3) PROCEDURE OPERATIVE COMPLETE

Include tutte le procedure richieste da:

- ISO 27001

- ISO 27017

- ISO 27018

- NIS2

Tra cui:

✔ Gestione adempimenti NIS2

✔ Risk assessment completo

✔ Vulnerability & penetration test

✔ Incident management

✔ Business continuity

✔ Gestione fornitori e supply chain

✔ Change management

✔ Audit e riesami

4) MODULI ED EVIDENZE

Hai già pronti:

- Registro incidenti NIS2 (24h / 72h)

- Registro ACN / CSIRT

- Matrice rischi

- Piano trattamento rischio

- KPI sicurezza

- Audit checklist

- Registro non conformità

- Piano continuità operativa

Questo significa: essere predisposto per audit ISO e verifiche NIS2

5) SISTEMA COMPLETO DI 39 POLICY

Tutte integrate e coerenti con:

- ISO 27001

- ISO 27017 (cloud)

- ISO 27018 (privacy cloud)

Incluse policy su:

- accessi

- crittografia

- cloud

- BYOD

- fornitori

- log

- incidenti

- telelavoro

RISULTATI CONCRETI

Con questo kit puoi:

✔ Ridurre del 70–90% i tempi di implementazione

✔ Evitare costi elevati di consulenza

✔ Superare audit ISO con sicurezza

✔ Dimostrare conformità NIS2

✔ Gestire il rischio in modo strutturato

A CHI È DESTINATO

✔ Aziende soggette a NIS2

✔ Aziende cloud / SaaS

✔ PMI che vogliono certificarsi ISO 27001

✔ CISO, IT Manager

✔ Consulenti sicurezza

Scarica ora il KIT SGSD completo!

Implementa ISO 27001 + NIS2 + Cloud + Privacy in pochi giorni

Proteggi la tua azienda senza perdere tempo!

Elenco della Documentazione Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018 – NIS2 – D.Lgs. 138/2024

Il Kit Documentale Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018 – NIS2 – D.Lgs. 138/2024 è composto da un totale di 104 (CENTOQUATTRO) file in formato Word ed Excel personalizzabili:

- n° 1 MANUALE OPERATIVO

- n° 8 ALLEGATI AL MANUALE

- n° 17 PROCEDURE OPERATIVE

- N° 39 MODULI DI REGISTRAZIONE DELLE EVIDENZE

- n° 39 POLICY

| MANUALE SISTEMA DI GESTIONE ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018, Direttiva NIS2 e il D.Lgs. 138/2024 | |||||

| # PR | # MOD | # POL | TIPO DOC. | ID. | TITOLO |

| / | / | / | MANUALE | / | MANUALE SISTEMA DI GESTIONE SICUREZZA DEI DATI ISO/IEC 27001:2022, ISO/IEC 27017:2015, ISO/IEC 27018:2025, Direttiva NIS2 e il D.Lgs. 138/2024 |

| / | / | / | ALLEGATO | 1 | MATRICE DI CORRISPONDENZA |

| / | / | / | ALLEGATO | 2 | POLITICA DELLA SICUREZZA DEI DATI |

| / | / | / | ALLEGATO | 3A | ORGANIGRAMMA FUNZIONALE |

| / | / | / | ALLEGATO | 3B | ORGANIGRAMMA PRIVACY |

| / | / | / | ALLEGATO | 4 | PROCESSI DEL SISTEMA DI GESTIONE DELLA SICUREZZA DEI DATI |

| / | / | / | ALLEGATO | 5 | MANSIONARIO AZIENDALE |

| / | / | / | ALLEGATO | 6 | DICHIARAZIONE DI APPLICABILITA’ CONTROLLI ANNEX A |

| / | / | / | ALLEGATO | 7 | LINEE GUIDA AZIENDALI SICUREZZA DEI DATI |

| Procedure, Policy e Moduli di Registrazione Evidenze ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018, Direttiva NIS2 e il D.Lgs. 138/2024 | |||||

| # PR | # MOD | # POL | TIPO DOC. | ID. | TITOLO |

| 1 | / | / | PROCEDURA | 2.1 | GESTIONE DELLA DOCUMENTAZIONE NORMATIVA E LEGISLATIVA |

| / | 1 | / | MODULO | 2.1.1 | ELENCO ED ARCHIVIO |

| 2 | / | / | PROCEDURA | 2.2 | GESTIONE ADEMPIMENTI NIS2 – D.LGS. 138/2024 |

| / | 2 | / | MODULO | 2.2.1 | REGISTRO ADEMPIMENTI NIS2 / D.Lgs. 138/2024 |

| / | 3 | / | MODULO | 2.2.2 | SCADENZIARIO ADEMPIMENTI NIS2 / D.Lgs. 138/2024 |

| / | 4 | / | MODULO | 2.2.3 | REGISTRO NOTIFICHE INCIDENTI NIS2 / D.Lgs. 138/2024 |

| / | 5 | / | MODULO | 2.2.4 | REGISTRO RAPPORTI E RICHIESTE ACN / CSIRT ITALIA |

| 3 | / | / | PROCEDURA | 6.1.1 | VALUTAZIONE DEI RISCHI E DELLE OPPORTUNITA’ |

| / | 6 | / | MODULO | 6.1.1.1 | VALUTAZIONE DEI RISCHI ISO/IEC 27001:2022, ISO/IEC 27017:2015, ISO/IEC 27018:2025, Direttiva NIS2 e il D.Lgs. 138/2024 |

| 4 | / | / | PROCEDURA | 6.1.2 | VALUTAZIONE DEI RISCHI DELLA SICUREZZA DEI DATI |

| / | 7 | / | MODULO | 6.1.2.1 | CLASSIFICAZIONE DEGLI ASSET |

| / | 8 | / | MODULO | 6.1.2.2 | VALUTAZIONE DEI RISCHI SICUREZZA DEI DATI |

| / | 9 | / | MODULO | 6.1.2.3 | PIANO DI TEST RETE E APPLICAZIONI |

| / | 10 | / | MODULO | 6.1.2.4 | VULNERABILITY ASSESSMENT |

| / | 11 | / | MODULO | 6.1.2.5 | PENETRATION TEST |

| / | 12 | / | MODULO | 6.1.2.6 | PIANO DI RIMEDIO |

| 5 | / | / | PROCEDURA | 6.1.3 | TRATTAMENTO DEL RISCHIO RESIDUO |

| / | 13 | / | MODULO | 6.1.3.1 | MATRICE CONTROLLI |

| / | 14 | / | MODULO | 6.1.3.2 | PIANO DI TRATTAMENTO DEL RISCHIO PER ASSET |

| 6 | / | / | PROCEDURA | 6.3 | GESTIONE DEL CAMBIAMENTO |

| / | 15 | / | MODULO | 6.3.1 | PIANO DI GESTIONE DEL CAMBIAMENTO |

| 7 | / | / | PROCEDURA | 7.1.2 | GESTIONE DELLE RISORSE UMANE |

| / | 16 | / | MODULO | 7.1.2.1 | PROGRAMMA ATTIVITA’ ADDESTRATIVA |

| / | 17 | / | MODULO | 7.1.2.2 | RAPPORTO ATTIVITA’ ADDESTRAMENTO |

| / | 18 | / | MODULO | 7.1.2.3 | SCHEDA PERSONALE |

| / | 19 | / | MODULO | 7.1.2.4 | SCHEDA COLLABORATORE |

| 8 | / | / | PROCEDURA | 7.5 | GESTIONE DELLA DOCUMENTAZIONE DEL SISTEMA DI GESTIONE |

| / | 20 | / | MODULO | 7.5.1 | STATO REVISIONE E DISTRIBUZIONE DOCUMENTI DEL SISTEMA DI GESTIONE |

| 9 | / | / | PROCEDURA | 8.1.1 | GESTIONE POLICY SICUREZZA DEI DATI |

| / | 21 | / | MODULO | 8.1.1.1 | LISTA POLICY ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018 |

| / | / | 1 | POLICY | POL-1 | POLITICA USO ACCETTABILE |

| / | / | 2 | POLICY | POL-2 | POLITICA CONTROLLO ACCESSI |

| / | / | 3 | POLICY | POL-3 | POLITICA GESTIONE ASSET |

| / | / | 4 | POLICY | POL-4 | POLITICA CONSERVAZIONE DOCUMENTI DIGITALI |

| / | / | 5 | POLICY | POL-5 | POLITICA DI GESTIONE DEI DOCUMENTI |

| / | / | 6 | POLICY | POL-6 | POLITICA DI CRITTOGRAFIA |

| / | / | 7 | POLICY | POL-7 | POLITICA DI BACKUP E RIPRISTINO DEI DATI |

| / | / | 8 | POLICY | POL-8 | POLITICA DI CLASSIFICAZIONE E TRATTAMENTO INFORMAZIONI |

| / | / | 9 | POLICY | POL-9 | POLITICA DI UTILIZZO INTERNET E POSTA ELETTRONICA |

| / | / | 10 | POLICY | POL-10 | POLITICA PER LE PASSWORD |

| / | / | 11 | POLICY | POL-11 | POLITICA DI DISMISSIONE DELLE REGISTRAZIONI |

| / | / | 12 | POLICY | POL-12 | POLITICA DI SCANSIONE E SMALTIMENTO DOCUMENTAZIONE |

| / | / | 13 | POLICY | POL-13 | POLITICA DI PROTEZIONE DELLA SCRIVANIA |

| / | / | 14 | POLICY | POL-14 | POLITICA DI PROTEZIONE DELLE EMAIL |

| / | / | 15 | POLICY | POL-15 | POLITICA DI GESTIONE DEGLI INCIDENTI DI SICUREZZA |

| / | / | 16 | POLICY | POL-16 | POLITICA DI SICUREZZA DEI SERVER |

| / | / | 17 | POLICY | POL-17 | POLITICA DI CONNESSIONE DI TERZE PARTI |

| / | / | 18 | POLICY | POL-18 | POLITICA DI RETE WIRELESS |

| / | / | 19 | POLICY | POL-19 | POLITICA DI GESTIONE DEI SUPPORTI DI MEMORIZZAZIONE |

| / | / | 20 | POLICY | POL-20 | POLITICA DI SICUREZZA PER IL PC |

| / | / | 21 | POLICY | POL-21 | POLITICA DI SMALTIMENTO DELLE APPARECCHIATURE |

| / | / | 22 | POLICY | POL-22 | POLITICA DI SVILUPPO E MANUTENZIONE DEI SISTEMI |

| / | / | 23 | POLICY | POL-23 | POLITICA DI PROGETTAZIONE E SVILUPPO SICURO |

| / | / | 24 | POLICY | POL-24 | POLITICA DI SICUREZZA PER LAPTOP E DISPOSITIVI MOBILI |

| / | / | 25 | POLICY | POL-25 | POLITICA PER SOFTWARE MALEVOLO E ANTIVIRUS |

| / | / | 26 | POLICY | POL-26 | POLITICA PER IL TELEFONO CELLULARE |

| / | / | 27 | POLICY | POL-27 | POLITICA PER LE INFRASTRUTTURE FISICHE ED AMBIENTALI |

| / | / | 28 | POLICY | POL-28 | POLITICA DI VALUTAZIONE DEI RECORD |

| / | / | 29 | POLICY | POL-29 | POLITICA DI TELELAVORO |

| / | / | 30 | POLICY | POL-30 | POLITICA DI SEGNALAZIONE E GESTIONE DEGLI INCIDENTI |

| / | / | 31 | POLICY | POL-31 | POLITICA DI SICUREZZA PER I FORNITORI |

| / | / | 32 | POLICY | POL-32 | POLITICA DI DATA MASKING |

| / | / | 33 | POLICY | POL-33 | POLITICA DI OBLIO |

| / | / | 34 | POLICY | POL-34 | POLITICA DI GESTIONE DELLE CAPACITA’ |

| / | / | 35 | POLICY | POL-35 | POLITICA DI GESTIONE DELLA CONFIGURAZIONE |

| / | / | 36 | POLICY | POL-36 | POLITICA DI GESTIONE DEI LOG FILE |

| / | / | 37 | POLICY | POL-37 | POLITICA DI BRING YOUR OWN DEVICE (BYOD) |

| / | / | 38 | POLICY | POL-CLOUD-1 | POLITICA DI CLOUD COMPUTING |

| / | / | 39 | POLICY | POL-CLOUD-2 | POLITICA DI SPECIFICA SERVIZIO CLOUD |

| 10 | / | / | PROCEDURA | 8.1.2 | GESTIONE DELLA CONTINUITA’ OPERATIVA E RECOVERY DISASTER |

| / | 22 | / | MODULO | 8.1.2.1 | PIANO DI CONTINUITA’ OPERATIVA E RECOVERY DISASTER |

| / | 23 | / | MODULO | 8.1.2.2 | PROGRAMMAZIONE TEST CONTINUITA’ OPERATIVA |

| / | 24 | / | MODULO | 8.1.2.3 | VERBALE DI ESERCITAZIONE CONTINUITA’ OPERATIVA |

| 11 | / | / | PROCEDURA | 8.1.3 | SVILUPPO SICURO DELL’APPLICAZIONE |

| 12 | / | / | PROCEDURA | 8.1.4 | GESTIONE DEGLI APPROVVIGIONAMENTI |

| / | 25 | / | MODULO | 8.1.4.1A | QUESTIONARIO QUALIFICA FORNITORI QUALITA’ |

| / | 26 | / | MODULO | 8.1.4.1B | QUESTIONARIO QUALIFICA FORNITORI SICUREZZA DEI DATI |

| / | 27 | / | MODULO | 8.1.4.2 | REGISTRO E VALUTAZIONE DEI FORNITORI |

| 13 | / | / | PROCEDURA | 9.1 | MONITORAGGI, ANALISI DEI DATI E TECNICHE STATISTICHE |

| / | 28 | / | MODULO | 9.1.1 | INDICATORI EFFICACIA CONTROLLI ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018 |

| / | 29 | / | MODULO | 9.1.2 | SODDISFAZIONE DEL CLIENTE |

| 14 | / | / | PROCEDURA | 9.2 | GESTIONE AUDIT |

| / | 30 | / | MODULO | 9.2.1 | AUDIT DI PRIMA PARTE |

| / | 31 | / | MODULO | 9.2.2 | AUDIT CHECK LIST ISO/IEC 27001:2022, ISO/IEC 27017:2015, ISO/IEC 27018:2025, DIRETTIVA NIS2 e il D.Lgs. 138/2024 |

| / | 32 | / | MODULO | 9.2.3 | AUDIT STATO ISPEZIONE |

| / | 33 | / | MODULO | 9.2.4 | SCHEDA QUALIFICA AUDITOR |

| 15 | / | / | PROCEDURA | 9.3 | RIESAMI |

| / | 34 | / | MODULO | 9.3.1 | RIESAME POLITICHE AZIENDALI |

| / | 35 | / | MODULO | 9.3.2 | OBIETTIVI SICUREZZA DATI |

| 16 | / | / | PROCEDURA | 10.1 | AZIONI DI MIGLIORAMENTO |

| / | 36 | / | MODULO | 10.1.1 | RAPPORTO AZIONE CORRETTIVA-AZIONE DI MIGLIORAMENTO |

| / | 37 | / | MODULO | 10.1.2 | REGISTRO AZIONE CORRETTIVA-AZIONE DI MIGLIORAMENTO |

| 17 | / | / | PROCEDURA | 10.2 | GESTIONE NON CONFORMITA’ E AZIONI CORRETTIVE |

| / | 38 | / | MODULO | 10.2.1 | RAPPORTO DI NON CONFORMITA’ |

| / | 39 | / | MODULO | 10.2.2 | REGISTRO DI NON CONFORMITA’ |

Ti potrebbe interessare…

-

Kit Documentale CHECKLIST Integrata ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018 – NIS2 – D.Lgs.138/2024

139,00€ + IVA Aggiungi al carrello -

Kit Documentale Sistema di gestione Direttiva NIS2

In offerta! Il prezzo originale era: 599,00€.499,00€Il prezzo attuale è: 499,00€. + IVA Aggiungi al carrello -

Kit Documentale Sistema di Gestione ISO/IEC 27001

In offerta! Il prezzo originale era: 399,00€.299,00€Il prezzo attuale è: 299,00€. + IVA Aggiungi al carrello -

Kit Documentale Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018

590,00€ + IVA Aggiungi al carrello