Kit Documentale Sistema di Gestione ISO/IEC 27001

399,00€ Il prezzo originale era: 399,00€.299,00€Il prezzo attuale è: 299,00€. + IVA

Implementa il Sistema di Gestione ISO/IEC 27001 sulla Sicurezza delle Informazioni in modo semplice, veloce e autonomo.

Documenti pronti all’uso, completi e aggiornati per prepararti alla certificazione senza complicazioni.

- Manuale, procedure e moduli precompilati pronti all'uso

- Aggiornato alle ultime revisioni normative

- File Word ed Excel completamente modificabili

- Download immediato dopo l’acquisto

Oltre 2.500 clienti hanno già scelto i nostri kit documentali

per implementare sistemi di gestione in modo rapido ed efficace, risparmiando sui costi.

COME FUNZIONA

Acquista online

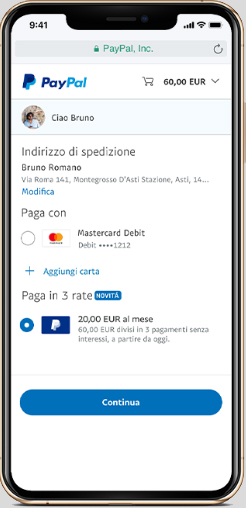

Acquista in sicurezza con PayPal (anche in 3 rate), carta di credito/debito o bonifico bancario

Scarica subito il kit

Effettua immediatamente il download di tutti i documenti pronti all’uso

Raccogli le evidenze e Personalizza

Compila i documenti con i dati della tua azienda e sei pronto per l'audit di Certificazione

Per chi è pensato questo kit

Aziende che vogliono certificarsi

- Implementare il Sistema di Gestione internamente

- Ridurre tempi e costi di consulenza

- Prepararsi alla certificazione in modo autonomo

- Avere tutta la documentazione già pronta e conforme

Consulenti e professionisti

- Velocizzare l’implementazione presso i clienti

- Utilizzare una base documentale già strutturata

- Ridurre il tempo di sviluppo dei documenti

- Offrire un servizio più rapido ed efficiente

Descrizione del Kit

Cos’è la ISO/IEC 27001 e perché è importante

La norma Internazionale ISO/IEC 27001 “Sistemi di gestione della sicurezza delle informazioni – Requisiti” definisce i criteri per implementare un Sistema di Gestione della Sicurezza delle Informazioni (ISMS), finalizzato a proteggere dati e informazioni aziendali da rischi quali accessi non autorizzati, perdita o violazione.

L’adozione della norma consente alle organizzazioni, di qualsiasi dimensione o settore, di gestire in modo sistematico ed efficace la sicurezza delle informazioni, riducendo i rischi e garantendo continuità operativa e affidabilità.

Perché scegliere il Kit Documentale ISO/IEC 27001

Questo kit ti consente di implementare in modo rapido e strutturato un Sistema di Gestione ISO/IEC 27001, senza dover creare documenti da zero.

Il sistema copre tutti gli aspetti fondamentali della sicurezza delle informazioni, tra cui analisi dei rischi, gestione degli accessi, protezione dei dati e continuità operativa.

Il Kit è completo di tutti i documenti necessari a soddisfare i requisiti della norma: Manuale del Sistema, Procedure Operative, Policy e Moduli di Registrazione delle Evidenze, in formato Word ed Excel, pronti all’uso e personalizzabili.

Versione e aggiornamenti normativi

Il Kit Documentale Sistema di Gestione ISO/IEC 27001 è CONFORME alla norma ISO/IEC 27001:2022 (UNI CEI EN ISO/IEC 27001:2024) ed è sviluppato in LINGUA ITALIANA.

- ULTIMA REVISIONE NORMATIVA: Emendamento 1:2024 – Cambiamenti legati all’azione del clima

Contenuto del Kit

Il Kit Documentale Sistema di Gestione ISO/IEC 27001 è composto da 99 (NOVANTANOVE) files in formato Word ed Excel modificabili:

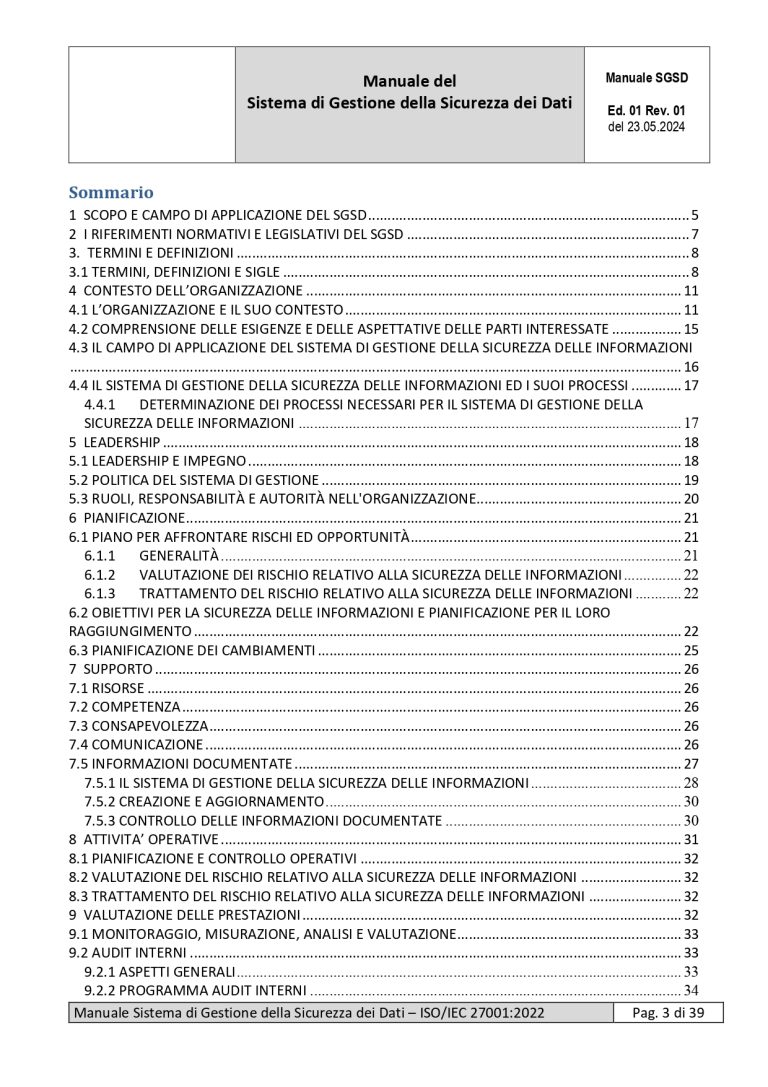

- n° 1 MANUALE del Sistema di Gestione

- n° 8 ALLEGATI al Manuale

- n° 16 PROCEDURE OPERATIVE

- n° 39 POLICY

- n° 35 MODULI DI REGISTRAZIONE delle EVIDENZE

Visualizza elenco completo della documentazione del kit

| Manuale ISO/IEC 27001:2022 | |||||

| # PR | # MOD | # POL | TIPO DOC. | IDENTIFICATIVO | TITOLO |

| / | / | / | MANUALE | / | MANUALE SISTEMA DI GESTIONE SICUREZZA DEI DATI |

| / | / | / | ALLEGATO | 1 | MATRICE DI CORRISPONDENZA |

| / | / | / | ALLEGATO | 2 | POLITICA DELLA SICUREZZA DELLE INFORMAZIONI |

| / | / | / | ALLEGATO | 3A | ORGANIGRAMMA FUNZIONALE |

| / | / | / | ALLEGATO | 3B | ORGANIGRAMMA PRIVACY |

| / | / | / | ALLEGATO | 4 | PROCESSI DEL SISTEMA DI GESTIONE DELLA SICUREZZA DEI DATI |

| / | / | / | ALLEGATO | 5 | MANSIONARIO AZIENDALE |

| / | / | / | ALLEGATO | 6 | DICHIARAZIONE DI APPLICABILITA’ |

| / | / | / | ALLEGATO | 7 | LINEE GUIDA AZIENDALI E NORME COMPORTAMENTALI |

| Procedure e Moduli di Registrazione Evidenze ISO/IEC 27001:2022 | |||||

| # PR | # MOD | # POL | TIPO DOC. | IDENTIFICATIVO | TITOLO |

| 1 | / | / | PROCEDURA | 2.1 | GESTIONE DELLA DOCUMENTAZIONE NORMATIVA E LEGISLATIVA |

| / | 1 | / | MODULO | 2.1.1 | ELENCO ED ARCHIVIO |

| 2 | / | / | PROCEDURA | 6.1.1 | VALUTAZIONE DEI RISCHI E DELLE OPPORTUNITA’ |

| / | 2 | / | MODULO | 6.1.1.1 | VALUTAZIONE DEI RISCHI ISO/IEC 27001:2022 |

| 3 | / | / | PROCEDURA | 6.1.2 | VALUTAZIONE DEI RISCHI DELLA SICUREZZA DEI DATI |

| / | 3 | / | MODULO | 6.1.2.1 | CLASSIFICAZIONE DEGLI ASSET |

| / | 4 | / | MODULO | 6.1.2.2 | VALUTAZIONE DEI RISCHI SICUREZZA DEI DATI |

| / | 5 | / | MODULO | 6.1.2.3 | PIANO DI TEST RETE E APPLICAZIONI |

| / | 6 | / | MODULO | 6.1.2.4 | VULNERABILITY ASSESSMENT |

| / | 7 | / | MODULO | 6.1.2.5 | PENETRATION TEST |

| / | 8 | / | MODULO | 6.1.2.6 | PIANO DI RIMEDIO |

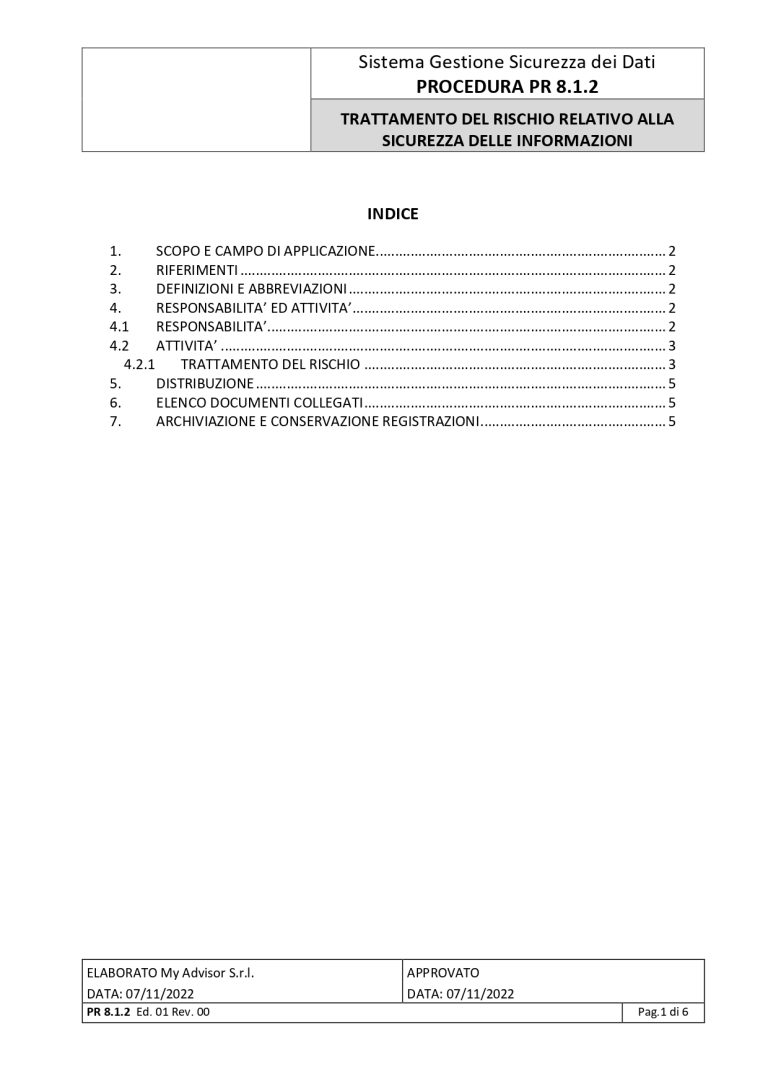

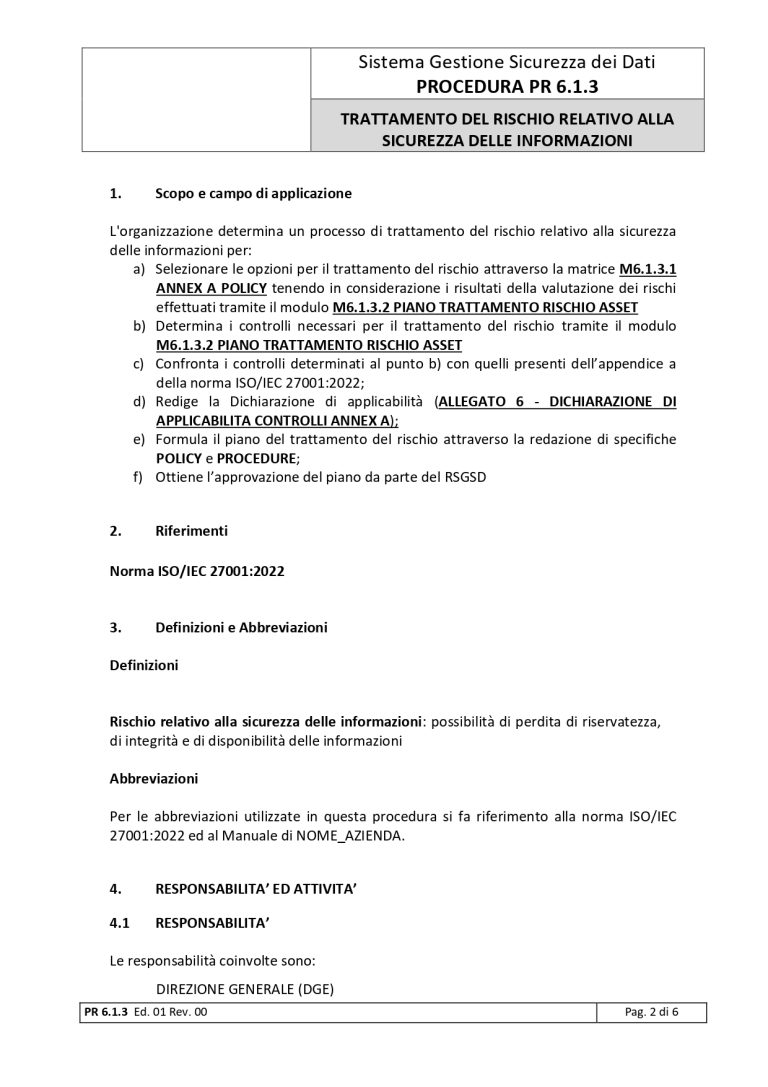

| 4 | / | / | PROCEDURA | 6.1.3 | TRATTAMENTO DEL RISCHIO DELLA SICUREZZA DEI DATI |

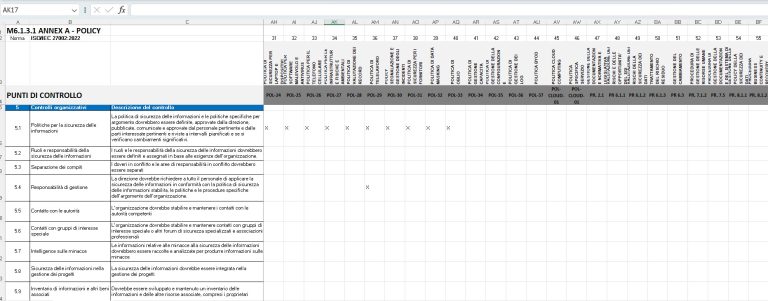

| / | 9 | / | MODULO | 6.1.3.1 | PUNTI DI CONTROLLO ANNEX A ISO/IEC 27001:2022 |

| / | 10 | / | MODULO | 6.1.3.2 | PIANO TRATTAMENTO DEL RISCHIO |

| 5 | / | / | PROCEDURA | 6.3 | GESTIONE DEL CAMBIAMENTO |

| / | 11 | / | MODULO | 6.3.1 | PIANO DI GESTIONE DEL CAMBIAMENTO |

| 6 | / | / | PROCEDURA | 7.1.2 | GESTIONE DELLE RISORSE UMANE |

| / | 12 | / | MODULO | 7.1.2.1 | PROGRAMMA ATTIVITA’ ADDESTRATIVA |

| / | 13 | / | MODULO | 7.1.2.2 | RAPPORTO ATTIVITA’ ADDESTRAMENTO |

| / | 14 | / | MODULO | 7.1.2.3 | SCHEDA DIPENDENTE |

| / | 15 | / | MODULO | 7.1.2.4 | SCHEDA COLLABORATORE |

| 7 | / | / | PROCEDURA | 7.5 | GESTIONE DELLA DOCUMENTAZIONE DEL SISTEMA DI GESTIONE |

| / | 16 | / | MODULO | 7.5.1 | STATO REVISIONE E DISTRIBUZIONE DOCUMENTI DEL SISTEMA DI GESTIONE |

| 8 | / | / | PROCEDURA | 8.1.1 | GESTIONE POLICY SICUREZZA DEI DATI |

| / | 17 | / | MODULO | 8.1.1.1 | LISTA POLICY ISO/IEC 27001:2022 |

| / | / | 1 | POLICY | POL-1 | POLITICA USO ACCETTABILE |

| / | / | 2 | POLICY | POL-2 | POLITICA CONTROLLO ACCESSI |

| / | / | 3 | POLICY | POL-3 | POLITICA GESTIONE ASSET |

| / | / | 4 | POLICY | POL-4 | POLITICA CONSERVAZIONE DOCUMENTI DIGITALI |

| / | / | 5 | POLICY | POL-5 | POLITICA DI GESTIONE DEI DOCUMENTI |

| / | / | 6 | POLICY | POL-6 | POLITICA DI CRITTOGRAFIA |

| / | / | 7 | POLICY | POL-7 | POLITICA DI BACKUP E RIPRISTINO DEI DATI |

| / | / | 8 | POLICY | POL-8 | POLITICA DI CLASSIFICAZIONE E TRATTAMENTO INFORMAZIONI |

| / | / | 9 | POLICY | POL-9 | POLITICA DI UTILIZZO INTERNET E POSTA ELETTRONICA |

| / | / | 10 | POLICY | POL-10 | POLITICA PER LE PASSWORD |

| / | / | 11 | POLICY | POL-11 | POLITICA DI DISMISSIONE DELLE REGISTRAZIONI |

| / | / | 12 | POLICY | POL-12 | POLITICA DI SCANSIONE E SMALTIMENTO DOCUMENTAZIONE |

| / | / | 13 | POLICY | POL-13 | POLITICA DI PROTEZIONE DELLA SCRIVANIA |

| / | / | 14 | POLICY | POL-14 | POLITICA DI PROTEZIONE DELLE EMAIL |

| / | / | 15 | POLICY | POL-15 | POLITICA DI GESTIONE DEGLI INCIDENTI DI SICUREZZA |

| / | / | 16 | POLICY | POL-16 | POLITICA DI SICUREZZA DEI SERVER |

| / | / | 17 | POLICY | POL-17 | POLITICA DI CONNESSIONE DI TERZE PARTI |

| / | / | 18 | POLICY | POL-18 | POLITICA DI RETE WIRELESS |

| / | / | 19 | POLICY | POL-19 | POLITICA DI GESTIONE DEI SUPPORTI DI MEMORIZZAZIONE |

| / | / | 20 | POLICY | POL-20 | POLITICA DI SICUREZZA PER IL PC |

| / | / | 21 | POLICY | POL-21 | POLITICA DI SMALTIMENTO DELLE APPARECCHIATURE |

| / | / | 22 | POLICY | POL-22 | POLITICA DI SVILUPPO E MANUTENZIONE DEI SISTEMI |

| / | / | 23 | POLICY | POL-23 | POLITICA DI PROGETTAZIONE E SVILUPPO SICURO |

| / | / | 24 | POLICY | POL-24 | POLITICA DI SICUREZZA PER LAPTOP E DISPOSITIVI MOBILI |

| / | / | 25 | POLICY | POL-25 | POLITICA PER SOFTWARE MALEVOLO E ANTIVIRUS |

| / | / | 26 | POLICY | POL-26 | POLITICA PER IL TELEFONO CELLULARE |

| / | / | 27 | POLICY | POL-27 | POLITICA PER LE INFRASTRUTTURE FISICHE ED AMBIENTALI |

| / | / | 28 | POLICY | POL-28 | POLITICA DI VALUTAZIONE DEI RECORD |

| / | / | 29 | POLICY | POL-29 | POLITICA DI TELELAVORO |

| / | / | 30 | POLICY | POL-30 | POLITICA DI SEGNALAZIONE E GESTIONE DEGLI INCIDENTI |

| / | / | 31 | POLICY | POL-31 | POLITICA DI SICUREZZA PER I FORNITORI |

| / | / | 32 | POLICY | POL-32 | POLITICA DI DATA MASKING |

| / | / | 33 | POLICY | POL-33 | POLITICA DI OBLIO |

| / | / | 34 | POLICY | POL-34 | POLITICA DI GESTIONE DELLE CAPACITA’/td> |

| / | / | 35 | POLICY | POL-35 | POLITICA DI GESTIONE DELLA CONFIGURAZIONE |

| / | / | 36 | POLICY | POL-36 | POLITICA DI GESTIONE DEI LOG FILE |

| / | / | 37 | POLICY | POL-37 | POLITICA DI BRING YOUR OWN DEVICE (BYOD) |

| / | / | 38 | POLICY | POL-CLOUD-1 | POLITICA DI CLOUD COMPUTING |

| / | / | 39 | POLICY | POL-CLOUD-2 | POLITICA DI SPECIFICA SERVIZIO CLOUD |

| 9 | / | / | PROCEDURA | 8.1.2 | GESTIONE DELLA CONTINUITA’ OPERATIVA E RECOVERY DISASTER |

| / | 18 | / | MODULO | 8.1.2.1 | PIANO DI CONTINUITA’ OPERATIVA E RECOVERY DISASTER |

| / | 19 | / | MODULO | 8.1.2.2 | PROGRAMMAZIONE TEST CONTINUITA’ OPERATIVA |

| / | 20 | / | MODULO | 8.1.2.3 | VERBALE DI ESERCITAZIONE CONTINUITA’ OPERATIVA |

| 10 | / | / | PROCEDURA | 8.1.3 | SVILUPPO SICURO DELL’APPLICAZIONE |

| 11 | / | / | PROCEDURA | 8.1.4 | GESTIONE DEGLI APPROVVIGIONAMENTI |

| / | 21 | / | MODULO | 8.1.4.1A | QUESTIONARIO QUALIFICA FORNITORI QUALITA’ |

| / | 22 | / | MODULO | 8.1.4.1B | QUESTIONARIO QUALIFICA FORNITORI SICUREZZA DEI DATI |

| / | 23 | / | MODULO | 8.1.4.2 | REGISTRO E VALUTAZIONE DEI FORNITORI |

| 12 | / | / | PROCEDURA | 9.1 | MONITORAGGI, ANALISI DEI DATI E TECNICHE STATISTICHE |

| / | 24 | / | MODULO | 9.1.1 | INDICATORI EFFICACIA CONTROLLI ANNEX A |

| / | 25 | / | MODULO | 9.1.2 | SODDISFAZIONE DEL CLIENTE |

| 13 | / | / | PROCEDURA | 9.2 | GESTIONE AUDIT |

| / | 26 | / | MODULO | 9.2.1 | AUDIT DI PRIMA PARTE |

| / | 27 | / | MODULO | 9.2.2 | AUDIT CHECK LIST ISO 27001:2022 |

| / | 28 | / | MODULO | 9.2.3 | AUDIT STATO ISPEZIONE |

| / | 29 | / | MODULO | 9.2.4 | SCHEDA QUALIFICA AUDITOR |

| 14 | / | / | PROCEDURA | 9.3 | RIESAMI |

| / | 30 | / | MODULO | 9.3.1 | RIESAME POLITICHE AZIENDALI |

| / | 31 | / | MODULO | 9.3.2 | OBIETTIVI SICUREZZA DATI |

| 15 | / | / | PROCEDURA | 10.1 | AZIONI DI MIGLIORAMENTO |

| / | 32 | / | MODULO | 10.1.1 | RAPPORTO AZIONE CORRETTIVA-AZIONE DI MIGLIORAMENTO |

| / | 33 | / | MODULO | 10.1.2 | REGISTRO AZIONE CORRETTIVA-AZIONE DI MIGLIORAMENTO |

| 16 | / | / | PROCEDURA | 10.2 | GESTIONE NON CONFORMITA’ E AZIONI CORRETTIVE |

| / | 34 | / | MODULO | 10.2.1 | RAPPORTO DI NON CONFORMITA |

| / | 35 | / | MODULO | 10.2.2 | REGISTRO DI NON CONFORMITA |

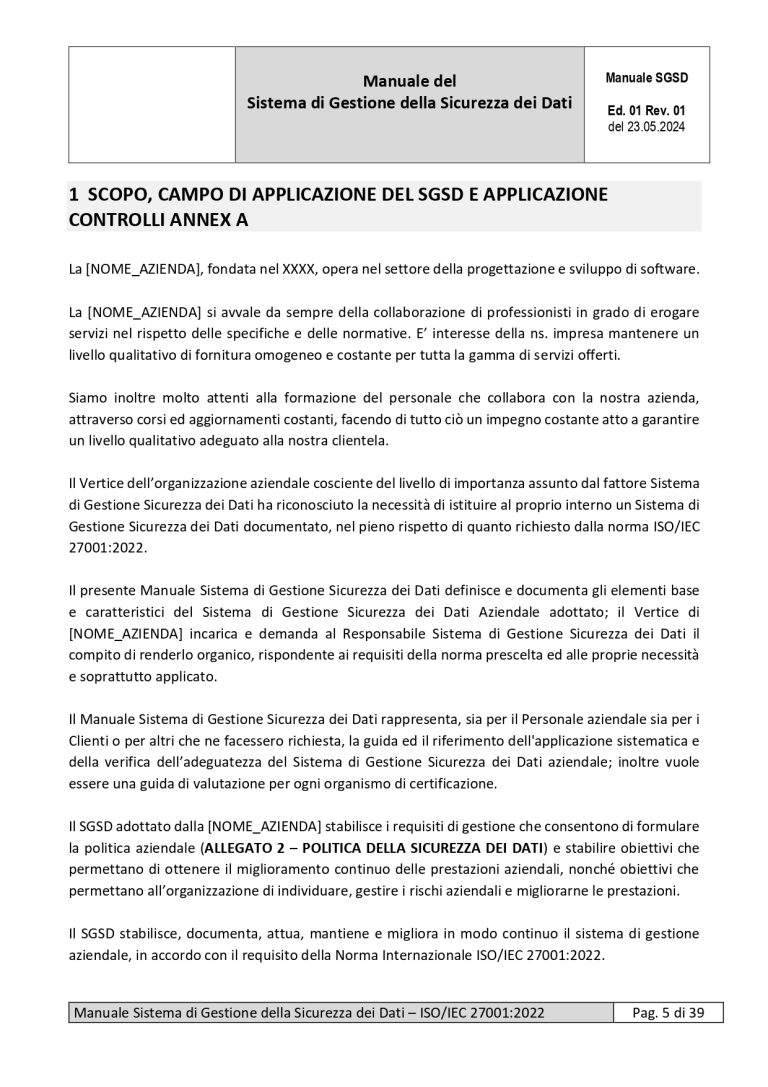

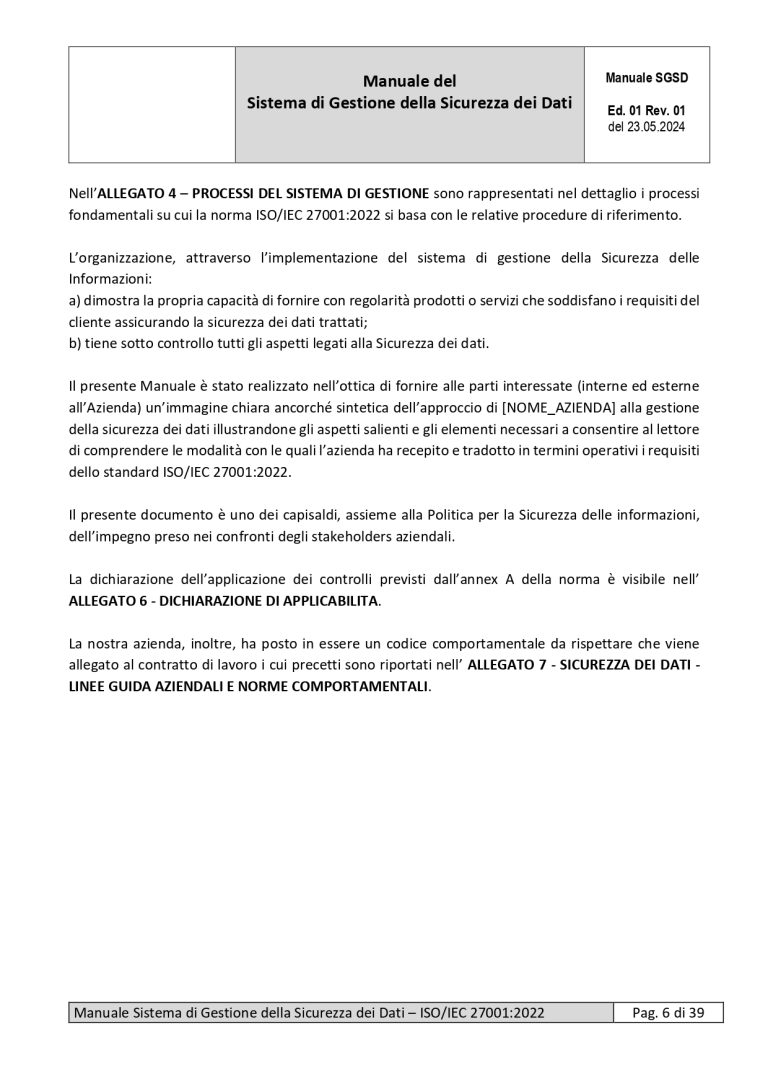

Anteprima dei documenti inclusi

Di seguito puoi visualizzare alcuni stralci documentali dei contenuti del kit. Tutti i file sono forniti in formato Word ed Excel e possono essere personalizzati in base alle esigenze dell’azienda o del consulente.

DOMANDE FREQUENTI

Tutti i nostri kit sistemi di gestione e i documenti tecnici sono stati sviluppati da My Advisor Srl, azienda certificata (ISO 9001, ISO 14001, ISO 14064-1, ISO 45001, ISO/IEC 27001, ISO 37001 e PAS 24000) e sono stati già utilizzati in percorsi di certificazione reali con successo da numerose aziende.

Certamente! Il kit contiene tutta la documentazione necessaria per soddisfare i requisiti della norma e supportare l’implementazione del sistema di gestione. I documenti sono pensati per accompagnare l’azienda nel percorso verso la certificazione.

No. Il kit è progettato per semplificare l’implementazione del sistema di gestione anche in modo autonomo, pur restando uno strumento utile e professionale anche per consulenti ed esperti del settore.

I nostri kit vengono mantenuti costantemente aggiornati in base alle revisioni normative applicabili, così da fornire documenti coerenti con i requisiti più recenti. Invitiamo comunque a verificare nella descrizione del prodotto l’ultimo aggiornamento normativo e a contattarci in caso di dubbi.

Le modalità di pagamento previste sono: bonifico bancario, PayPal (anche opzionando il pagamento in 3 rate) e carta di credito.

In caso di acquisto con carta di credito/debito o PayPal sarà possibile scaricare immediatamente il prodotto.

In caso di pagamento con bonifico bancario sarà necessario inviare la contabile via mail a : info@sistemidigestione.biz per ottenere lo sblocco del kit in massimo 30 minuti (giorni feriali) o 4 ore (nei festivi)

Certo, il kit è composto da file in formato Word e/o Excel e tutti i documenti sono completamente modificabili nella forma e nei contenuti.

I kit NON vengono spediti a domicilio, si tratta di prodotti digitali che saranno disponibili tramite download dalla propria area riservata una volta concluso l’acquisto.

In caso di acquisto con carta di credito/debito o PayPal sarà possibile scaricare immediatamente il prodotto.

In caso di pagamento con bonifico bancario sarà necessario inviare la contabile via mail a : info@sistemidigestione.biz per ottenere lo sblocco del download in massimo 30 minuti (giorni feriali) o 4 ore (nei festivi)

Certo! I nostri kit sono utilizzati sia da aziende che vogliono implementare il sistema internamente, sia da consulenti e professionisti che desiderano velocizzare il lavoro presso i propri clienti.

Per il primo acquisto è possibile ottenere lo sconto del 15% iscrivendosi alla nostra mailing list: https://sistemidigestione.biz/iscriviti-alla-mailing-list/. Per acquisti multipli puoi ottenere un preventivo personalizzato compilando il form su questa pagina: https://sistemidigestione.biz/sconti-per-acquisti-multipli/

I kit documentali NON sono software, bensì un insieme di file in formato Microsoft Word e/o Excel modificabili e personalizzabili.

Per avere assistenza in tempo reale consigliamo di utilizzare il servizio di chat online, cliccando sull’icona in basso a destra presente su ogni pagina del sito web. In alternativa è possibile inviare una email a info@sistemidigestione.biz.

Certo, i kit documentali sono compatibili e utilizzabili su tutti i pc e sistemi operativi.

Ottieni subito il 15% di sconto e risparmia

Iscriviti alla newsletter e ricevi il coupon per il tuo primo acquisto

Vuoi ancora più vantaggi? Scopri la nostra MEMBERSHIP VIP

Diventa membro e acquista tutti i prodotti scontati del 35% per un anno

Ti potrebbe interessare…

-

Kit Documentale Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018

590,00€ + IVA Aggiungi al carrello -

Kit Documentale Sistema di Gestione Integrato ISO 9001 – ISO/IEC 27001

490,00€ + IVA Aggiungi al carrello -

Kit Documentale Sistema di gestione Direttiva NIS2

In offerta!599,00€Il prezzo originale era: 599,00€.499,00€Il prezzo attuale è: 499,00€. + IVA Aggiungi al carrello -

Kit Documentale Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018 – NIS2 – D.Lgs. 138/2024

690,00€ + IVA Aggiungi al carrello