Kit Documentale Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018

590,00€ + IVA

Acquista e scarica subito il Kit Documentale Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018, completo e pronto all’uso per progettare, implementare e gestire un Sistema di Gestione della Sicurezza delle Informazioni integrato con la sicurezza dei servizi cloud e la protezione dei dati personali.

KIT DOCUMENTALE SISTEMA DI GESTIONE INTEGRATO ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018

Il pacchetto documentale professionale, completo e pronto all’uso per progettare, implementare e gestire un Sistema di Gestione della Sicurezza delle Informazioni integrato con la sicurezza dei servizi cloud e la protezione dei dati personali.

Se vuoi sviluppare un sistema documentale solido, professionale e coerente con i requisiti delle norme internazionali più richieste in materia di sicurezza delle informazioni, cloud security e protezione delle PII, questo kit rappresenta una soluzione completa, strutturata e operativa.

Il Kit Completo Sistema di Gestione Integrato ISO/IEC 27001, ISO/IEC 27017 e ISO/IEC 27018 è stato pensato per aziende, consulenti, studi professionali, software house, cloud provider, system integrator, società di servizi e organizzazioni che desiderano:

- impostare un Sistema de Gestione integrato, completo e professionale

- ridurre drasticamente i tempi di sviluppo documentale

- disporre di una struttura coerente per audit interni, audit clienti e audit di certificazione

- integrare in un unico impianto:

- sicurezza delle informazioni

- sicurezza dei servizi cloud

- protezione dei dati personali nei servizi cloud

Versione del Kit

Il Kit Documentale Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018 è CONFORME alle versioni delle Norme:

– ISO/IEC 27001:2022

– ISO/IEC 27017:2015

– ISO/IEC 27018:2025

ed è sviluppato in LINGUA ITALIANA.

A chi è destinato

Il kit è pensato per:

- consulenti ISO e GDPR

- società di consulenza

- software house

- cloud provider

- aziende ICT

- studi professionali

- imprese di servizi

- organizzazioni che trattano dati personali in cloud

- aziende che vogliono strutturare un sistema documentale serio e professionale

A cosa serve questo kit

Questo kit ti consente di avere a disposizione un sistema documentale completo, costruito per supportare tutte le principali esigenze operative e di conformità, tra cui:

- analisi del contesto e gestione documentale

- valutazione dei rischi e trattamento del rischio

- classificazione degli asset

- gestione del cambiamento

- gestione delle risorse umane

- gestione e controllo delle policy di sicurezza

- continuità operativa e disaster recovery

- sviluppo sicuro del software

- gestione degli approvvigionamenti e dei fornitori

- monitoraggio dei controlli e KPI

- audit interni

- riesame della direzione

- gestione azioni correttive, miglioramenti e non conformità

Non si tratta di semplici modelli generici, ma di una struttura documentale organica, pensata per essere utilizzata come base concreta per la costruzione di un vero sistema di gestione.

Cosa include il kit

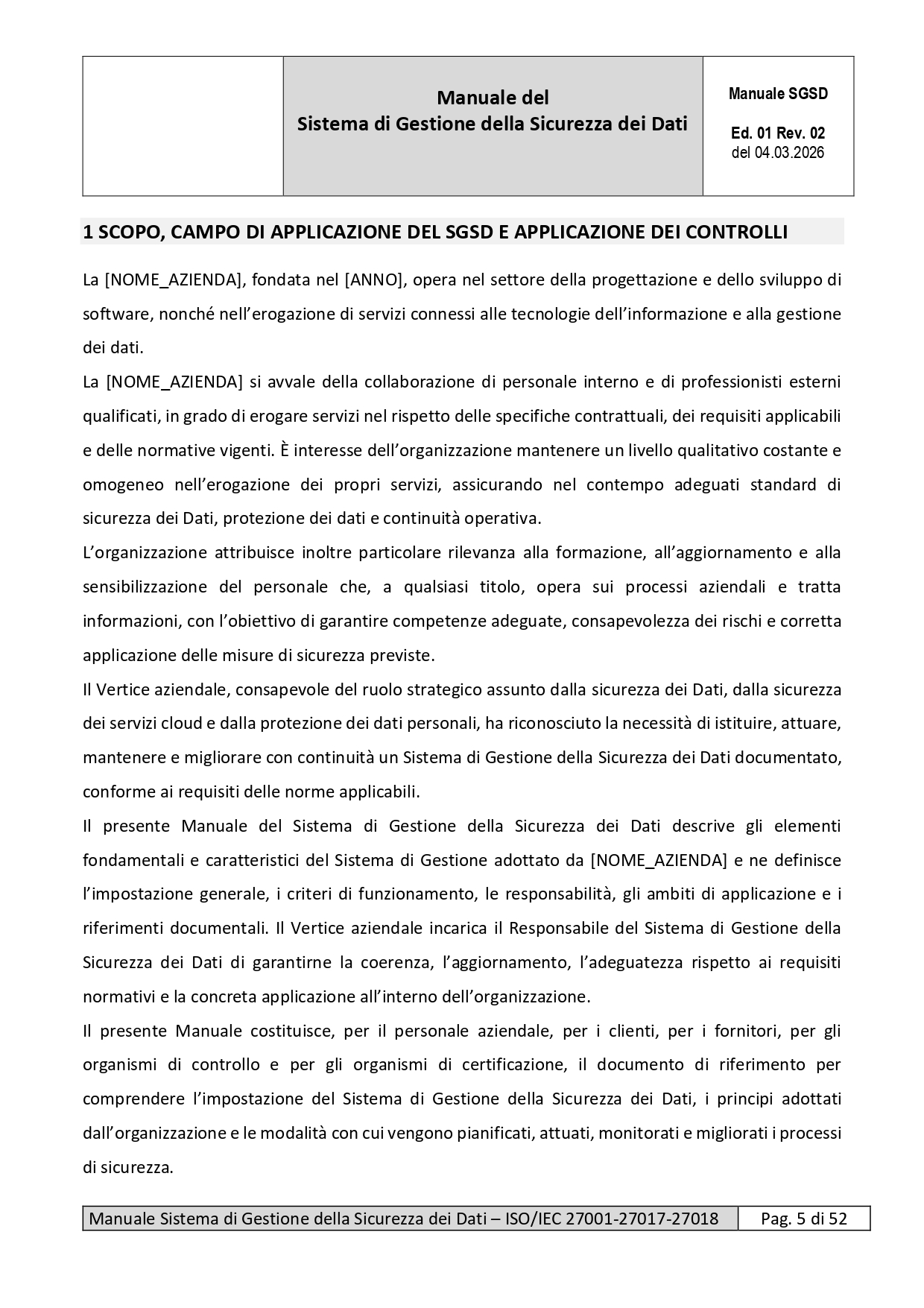

1) Manuale del sistema di gestione ISO/IEC 27001, ISO/IEC 27017 e ISO/IEC 27018 con tutti gli allegati necessari.

2) Procedure operative ISO/IEC 27001, ISO/IEC 27017 e ISO/IEC 27018

Il kit comprende tutte le procedure del sistema di gestione, tra cui:

- 2.1 – Gestione della documentazione normativa e legislativa

- 6.1.1 – Valutazione dei rischi e delle opportunità

- 6.1.2 – Valutazione dei rischi della sicurezza dei dati

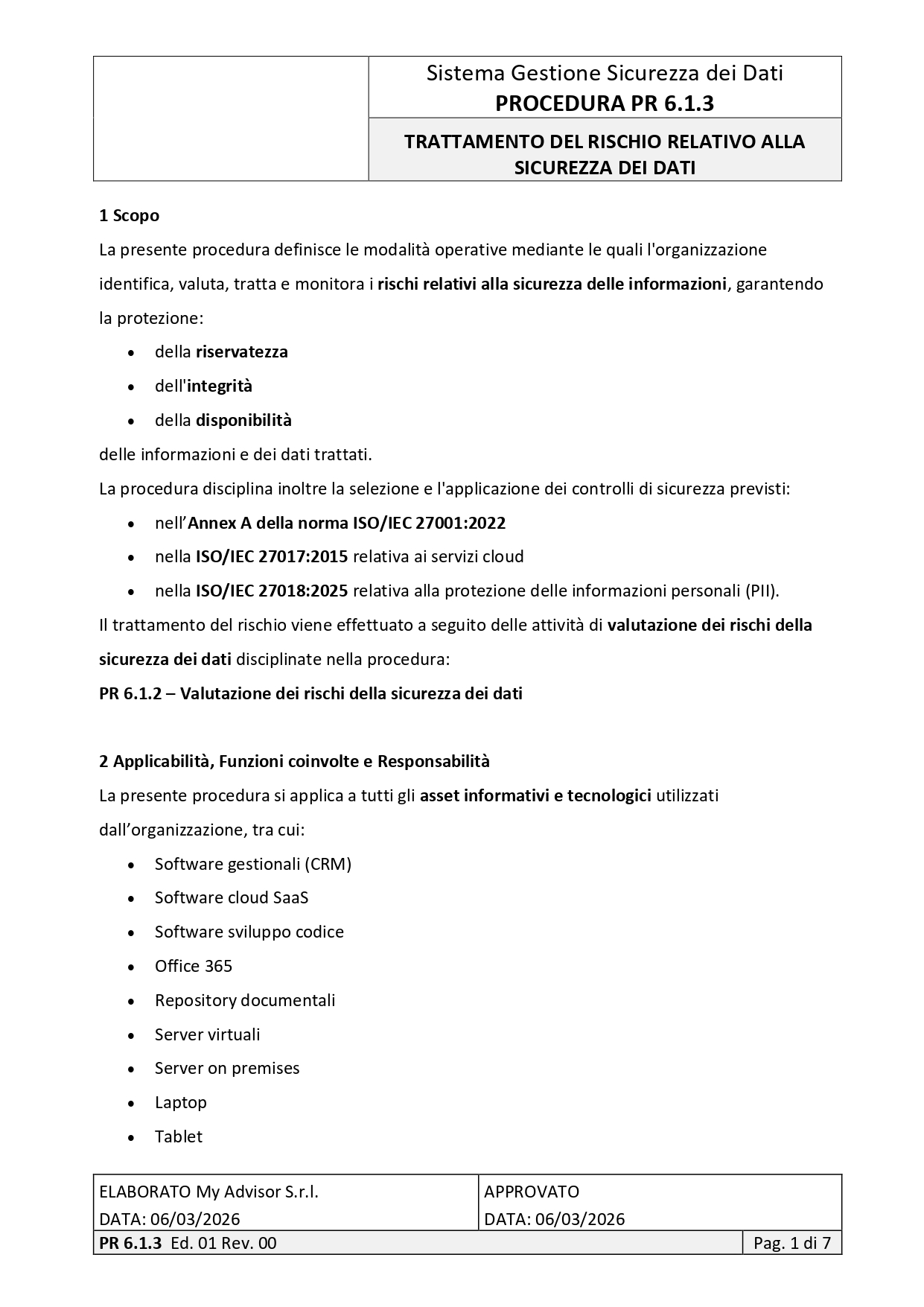

- 6.1.3 – Trattamento del rischio residuo

- 6.3 – Gestione del cambiamento

- 7.1.2 – Gestione delle risorse umane

- 7.5 – Gestione della documentazione del sistema di gestione

- 8.1.1 – Gestione policy sicurezza dei dati

- 8.1.2 – Gestione della continuità operativa e recovery disaster

- 8.1.3 – Sviluppo sicuro dell’applicazione

- 8.1.4 – Gestione degli approvvigionamenti

- 9.1 – Monitoraggi, analisi dei dati e tecniche statistiche

- 9.2 – Gestione audit

- 9.3 – Riesami

- 10.1 – Azioni di miglioramento

- 10.2 – Gestione non conformità e azioni correttive

3) Modulistica per raccolta delle evidenze

Il kit comprende anche una modulistica completa per la raccolta delle evidenze, la registrazione delle attività e la gestione operativa del sistema. Ogni modulo è già precompilato con esempi.

- 6.1.1.1 – Valutazione dei rischi sistema di gestione ISO/IEC 27001:2022

- 6.1.2.1 – Classificazione degli asset

- 6.1.2.2 – Valutazione dei rischi della sicurezza dei dati

- 6.1.2.3 – Piano di test rete ed applicazioni

- 6.1.2.4 – Vulnerability Assessment

- 6.1.2.5 – Penetration Test

- 6.1.2.6 – Piano di rimedio

- 6.1.3.1 – Matrice controlli Annex A – Policy sicurezza dei dati

- 6.1.3.2 – Piano di trattamento del rischio per asset

- 6.3.1 – Piano di gestione del cambiamento

- 7.1.2.1 – Programma attività addestrativa

- 7.1.2.2 – Rapporto attività addestramento

- 7.1.2.3 – Scheda personale

- 7.1.2.4 – Scheda collaboratore

- 7.5.1 – Stato revisione e distribuzione documenti del sistema di gestione

- 8.1.1.1 – Lista policy ISO/IEC 27001:2022

- 8.1.2.1 – Piano di continuità operativa e recovery disaster

- 8.1.2.2 – Programmazione test continuità operativa

- 8.1.2.3 – Verbale di esercitazione continuità operativa

- 8.1.4.1A – Questionario qualifica fornitori qualità

- 8.1.4.1B – Questionario qualifica fornitori sicurezza dei dati

- 8.1.4.2 – Registro e valutazione dei fornitori

- 9.1.1 – Indicatori efficacia controlli Annex A

- 9.1.2 – Soddisfazione del cliente

- 9.2.1 – Audit di prima parte

- 9.2.2 – Audit check list ISO/IEC 27001:2022

- 9.2.3 – Audit stato ispezione

- 9.2.4 – Scheda qualifica auditor

- 9.3.1 – Riesame politiche aziendali

- 9.3.2 – Obiettivi sicurezza dati

- 10.1.1 – Rapporto azione correttiva – azione di miglioramento

- 10.1.2 – Registro azione correttiva – azione di miglioramento

- 10.2.1 – Rapporto di non conformità

- 10.2.2 – Registro di non conformità

4) Policy di sicurezza dati incluse

Uno dei punti di forza del kit è la presenza di un set esteso di policy tematiche, già pensate per coprire gli aspetti più importanti della sicurezza delle informazioni, della sicurezza ICT, della sicurezza cloud e della protezione dei dati. Oltre 600 pagine di policy sviluppate da adattare all’azienda.

- POL-1 – Politica uso accettabile

- POL-2 – Politica controllo accessi

- POL-3 – Politica gestione asset

- POL-4 – Politica conservazione documenti digitali

- POL-5 – Politica di gestione dei documenti

- POL-6 – Politica di crittografia

- POL-7 – Politica di backup e ripristino dei dati

- POL-8 – Politica di classificazione e trattamento informazioni

- POL-9 – Politica di utilizzo Internet e posta elettronica

- POL-10 – Politica per le password

- POL-11 – Politica di dismissione delle registrazioni

- POL-12 – Politica di scansione e smaltimento documentazione

- POL-13 – Politica di protezione della scrivania

- POL-14 – Politica di protezione delle email

- POL-15 – Politica di gestione degli incidenti di sicurezza

- POL-16 – Politica di sicurezza dei server

- POL-17 – Politica di connessione di terze parti

- POL-18 – Politica di rete wireless

- POL-19 – Politica di gestione dei supporti di memorizzazione

- POL-20 – Politica di sicurezza per il PC

- POL-21 – Politica di smaltimento delle apparecchiature

- POL-22 – Politica di sviluppo e manutenzione dei sistemi

- POL-23 – Politica di progettazione e sviluppo sicuro

- POL-24 – Politica di sicurezza per laptop e dispositivi mobili

- POL-25 – Politica per software malevolo e antivirus

- POL-26 – Politica per il telefono cellulare

- POL-27 – Politica per le infrastrutture fisiche ed ambientali

- POL-28 – Politica di valutazione dei record

- POL-29 – Politica di telelavoro

- POL-30 – Politica di segnalazione e gestione degli incidenti

- POL-31 – Politica di sicurezza per i fornitori

- POL-32 – Politica di data masking

- POL-33 – Politica di oblio

- POL-34 – Politica di gestione della capacità

- POL-35 – Politica di gestione della configurazione

- POL-36 – Politica di gestione dei log file

- POL-37 – Politica di Bring Your Own Device (BYOD)

- POL-CLOUD-01 – Politica di cloud computing

- POL-CLOUD-02 – Politica di specifica servizio cloud

Perché scegliere questo kit

- Sistema completo e integrato. Non acquisti singoli documenti scollegati tra loro, ma un impianto strutturato che copre l’intero sistema.

- Allineamento alle norme più richieste. Il kit integra in modo organico: ISO/IEC 27001:2022, ISO/IEC 27017:2015, ISO/IEC 27018:2025

- Ideale per organizzazioni che usano il cloud. È particolarmente indicato per aziende che utilizzano: SaaS, repository cloud, ambienti virtuali, piattaforme collaborative, servizi gestiti da provider esterni.

- Utile per audit e percorsi di certificazione. È progettato per supportare: implementazione del SGSI, preparazione agli audit, attività consulenziali, verifica interna dei controlli, raccolta delle evidenze.

- Grande risparmio di tempo. Permette di ridurre fortemente il tempo necessario per costruire da zero procedure, moduli e policy.

Vantaggi del kit

Con questo kit puoi:

- partire da una base documentale completa

- impostare un sistema coerente e professionale

- formalizzare ruoli, processi e controlli

- gestire meglio il rischio informatico

- rafforzare la sicurezza dei servizi cloud

- migliorare la protezione dei dati personali

- avere strumenti operativi per audit, riesami, KPI e azioni correttive

Elenco della Documentazione Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018

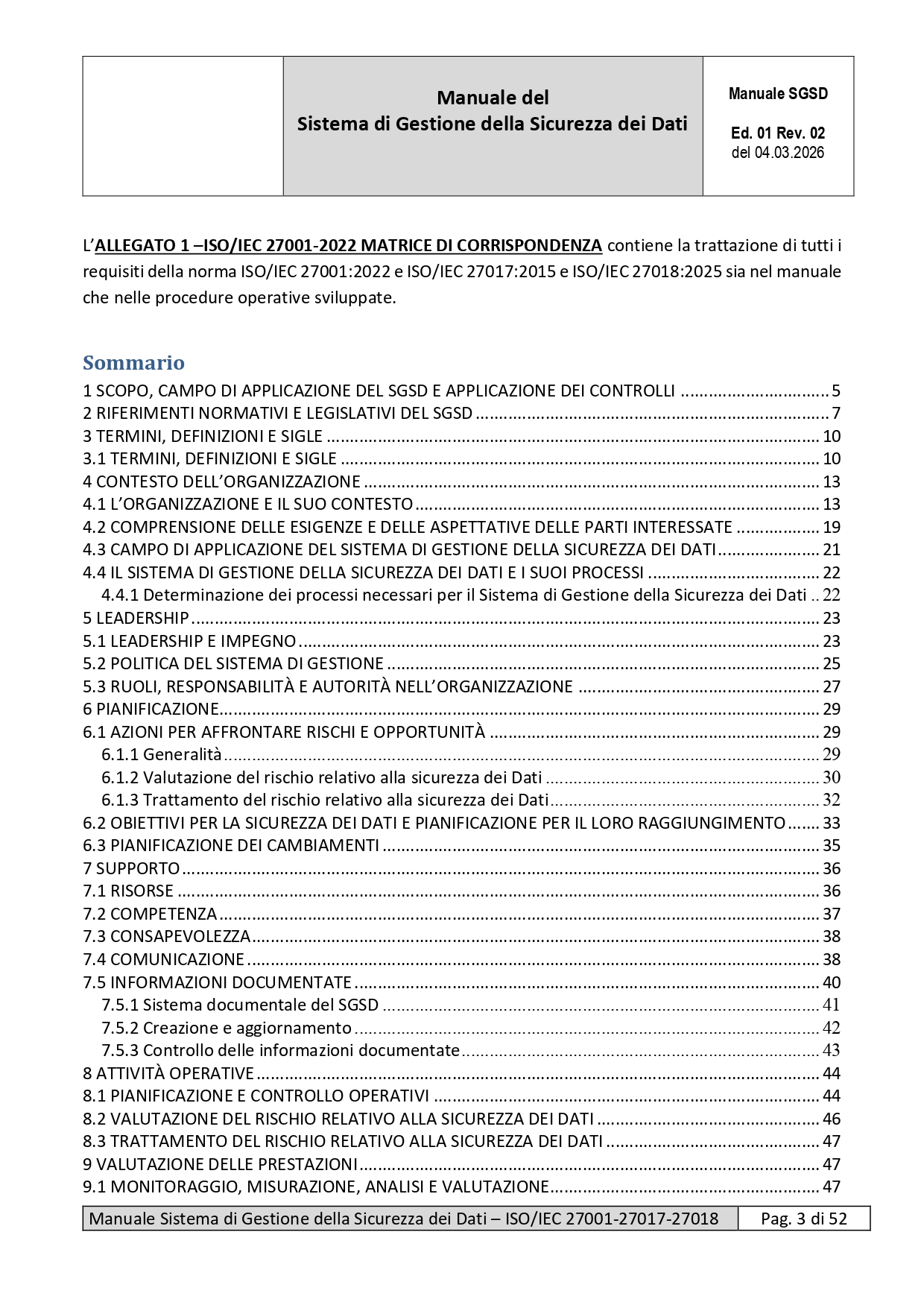

Il Kit Documentale Sistema di Gestione Integrato ISO/IEC 27001 – ISO/IEC 27017 – ISO/IEC 27018 è composto da un totale di 99 (NOVANTANOVE) file in formato Word ed Excel personalizzabili:

- n° 1 MANUALE OPERATIVO

- n° 8 ALLEGATI AL MANUALE

- n° 16 PROCEDURE OPERATIVE

- N° 35 MODULI DI REGISTRAZIONE DELLE EVIDENZE

- n° 39 POLICY

| MANUALE SISTEMA DI GESTIONE ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018 | |||||

| # PR | # MOD | # POL | TIPO DOC. | ID. | TITOLO |

| / | / | / | MANUALE | / | MANUALE SISTEMA DI GESTIONE SICUREZZA DEI DATI ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018 |

| / | / | / | ALLEGATO | 1 | MATRICE DI CORRISPONDENZA |

| / | / | / | ALLEGATO | 2 | POLITICA DELLA SICUREZZA DELLE INFORMAZIONI |

| / | / | / | ALLEGATO | 3A | ORGANIGRAMMA FUNZIONALE |

| / | / | / | ALLEGATO | 3B | ORGANIGRAMMA PRIVACY |

| / | / | / | ALLEGATO | 4 | PROCESSI DEL SISTEMA DI GESTIONE DELLA SICUREZZA DEI DATI |

| / | / | / | ALLEGATO | 5 | MANSIONARIO AZIENDALE |

| / | / | / | ALLEGATO | 6 | DICHIARAZIONE DI APPLICABILITA’ CONTROLLI ANNEX A |

| / | / | / | ALLEGATO | 7 | LINEE GUIDA AZIENDALI SICUREZZA DEI DATI |

| Procedure, Policy e Moduli di Registrazione Evidenze ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018 | |||||

| # PR | # MOD | # POL | TIPO DOC. | ID. | TITOLO |

| 1 | / | / | PROCEDURA | 2.1 | GESTIONE DELLA DOCUMENTAZIONE NORMATIVA E LEGISLATIVA |

| / | 1 | / | MODULO | 2.1.1 | ELENCO ED ARCHIVIO |

| 2 | / | / | PROCEDURA | 6.1.1 | VALUTAZIONE DEI RISCHI E DELLE OPPORTUNITA’ |

| / | 2 | / | MODULO | 6.1.1.1 | VALUTAZIONE DEI RISCHI ISO/IEC 27001:2022 |

| 3 | / | / | PROCEDURA | 6.1.2 | VALUTAZIONE DEI RISCHI DELLA SICUREZZA DEI DATI |

| / | 3 | / | MODULO | 6.1.2.1 | CLASSIFICAZIONE DEGLI ASSET |

| / | 4 | / | MODULO | 6.1.2.2 | VALUTAZIONE DEI RISCHI SICUREZZA DEI DATI |

| / | 5 | / | MODULO | 6.1.2.3 | PIANO DI TEST RETE E APPLICAZIONI |

| / | 6 | / | MODULO | 6.1.2.4 | VULNERABILITY ASSESSMENT |

| / | 7 | / | MODULO | 6.1.2.5 | PENETRATION TEST |

| / | 8 | / | MODULO | 6.1.2.6 | PIANO DI RIMEDIO |

| 4 | / | / | PROCEDURA | 6.1.3 | TRATTAMENTO DEL RISCHIO DELLA SICUREZZA DEI DATI |

| / | 9 | / | MODULO | 6.1.3.1 | MATRICE CONTROLLI |

| / | 10 | / | MODULO | 6.1.3.2 | PIANO DI TRATTAMENTO DEL RISCHIO PER ASSET |

| 5 | / | / | PROCEDURA | 6.3 | GESTIONE DEL CAMBIAMENTO |

| / | 11 | / | MODULO | 6.3.1 | PIANO DI GESTIONE DEL CAMBIAMENTO |

| 6 | / | / | PROCEDURA | 7.1.2 | GESTIONE DELLE RISORSE UMANE |

| / | 12 | / | MODULO | 7.1.2.1 | PROGRAMMA ATTIVITA’ ADDESTRATIVA |

| / | 13 | / | MODULO | 7.1.2.2 | RAPPORTO ATTIVITA’ ADDESTRAMENTO |

| / | 14 | / | MODULO | 7.1.2.3 | SCHEDA PERSONALE |

| / | 15 | / | MODULO | 7.1.2.4 | SCHEDA COLLABORATORE |

| 7 | / | / | PROCEDURA | 7.5 | GESTIONE DELLA DOCUMENTAZIONE DEL SISTEMA DI GESTIONE |

| / | 16 | / | MODULO | 7.5.1 | STATO REVISIONE E DISTRIBUZIONE DOCUMENTI DEL SISTEMA DI GESTIONE |

| 8 | / | / | PROCEDURA | 8.1.1 | GESTIONE POLICY SICUREZZA DEI DATI |

| / | 17 | / | MODULO | 8.1.1.1 | LISTA POLICY ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018 |

| / | / | 1 | POLICY | POL-1 | POLITICA USO ACCETTABILE |

| / | / | 2 | POLICY | POL-2 | POLITICA CONTROLLO ACCESSI |

| / | / | 3 | POLICY | POL-3 | POLITICA GESTIONE ASSET |

| / | / | 4 | POLICY | POL-4 | POLITICA CONSERVAZIONE DOCUMENTI DIGITALI |

| / | / | 5 | POLICY | POL-5 | POLITICA DI GESTIONE DEI DOCUMENTI |

| / | / | 6 | POLICY | POL-6 | POLITICA DI CRITTOGRAFIA |

| / | / | 7 | POLICY | POL-7 | POLITICA DI BACKUP E RIPRISTINO DEI DATI |

| / | / | 8 | POLICY | POL-8 | POLITICA DI CLASSIFICAZIONE E TRATTAMENTO INFORMAZIONI |

| / | / | 9 | POLICY | POL-9 | POLITICA DI UTILIZZO INTERNET E POSTA ELETTRONICA |

| / | / | 10 | POLICY | POL-10 | POLITICA PER LE PASSWORD |

| / | / | 11 | POLICY | POL-11 | POLITICA DI DISMISSIONE DELLE REGISTRAZIONI |

| / | / | 12 | POLICY | POL-12 | POLITICA DI SCANSIONE E SMALTIMENTO DOCUMENTAZIONE |

| / | / | 13 | POLICY | POL-13 | POLITICA DI PROTEZIONE DELLA SCRIVANIA |

| / | / | 14 | POLICY | POL-14 | POLITICA DI PROTEZIONE DELLE EMAIL |

| / | / | 15 | POLICY | POL-15 | POLITICA DI GESTIONE DEGLI INCIDENTI DI SICUREZZA |

| / | / | 16 | POLICY | POL-16 | POLITICA DI SICUREZZA DEI SERVER |

| / | / | 17 | POLICY | POL-17 | POLITICA DI CONNESSIONE DI TERZE PARTI |

| / | / | 18 | POLICY | POL-18 | POLITICA DI RETE WIRELESS |

| / | / | 19 | POLICY | POL-19 | POLITICA DI GESTIONE DEI SUPPORTI DI MEMORIZZAZIONE |

| / | / | 20 | POLICY | POL-20 | POLITICA DI SICUREZZA PER IL PC |

| / | / | 21 | POLICY | POL-21 | POLITICA DI SMALTIMENTO DELLE APPARECCHIATURE |

| / | / | 22 | POLICY | POL-22 | POLITICA DI SVILUPPO E MANUTENZIONE DEI SISTEMI |

| / | / | 23 | POLICY | POL-23 | POLITICA DI PROGETTAZIONE E SVILUPPO SICURO |

| / | / | 24 | POLICY | POL-24 | POLITICA DI SICUREZZA PER LAPTOP E DISPOSITIVI MOBILI |

| / | / | 25 | POLICY | POL-25 | POLITICA PER SOFTWARE MALEVOLO E ANTIVIRUS |

| / | / | 26 | POLICY | POL-26 | POLITICA PER IL TELEFONO CELLULARE |

| / | / | 27 | POLICY | POL-27 | POLITICA PER LE INFRASTRUTTURE FISICHE ED AMBIENTALI |

| / | / | 28 | POLICY | POL-28 | POLITICA DI VALUTAZIONE DEI RECORD |

| / | / | 29 | POLICY | POL-29 | POLITICA DI TELELAVORO |

| / | / | 30 | POLICY | POL-30 | POLITICA DI SEGNALAZIONE E GESTIONE DEGLI INCIDENTI |

| / | / | 31 | POLICY | POL-31 | POLITICA DI SICUREZZA PER I FORNITORI |

| / | / | 32 | POLICY | POL-32 | POLITICA DI DATA MASKING |

| / | / | 33 | POLICY | POL-33 | POLITICA DI OBLIO |

| / | / | 34 | POLICY | POL-34 | POLITICA DI GESTIONE DELLE CAPACITA’ |

| / | / | 35 | POLICY | POL-35 | POLITICA DI GESTIONE DELLA CONFIGURAZIONE |

| / | / | 36 | POLICY | POL-36 | POLITICA DI GESTIONE DEI LOG FILE |

| / | / | 37 | POLICY | POL-37 | POLITICA DI BRING YOUR OWN DEVICE (BYOD) |

| / | / | 38 | POLICY | POL-CLOUD-1 | POLITICA DI CLOUD COMPUTING |

| / | / | 39 | POLICY | POL-CLOUD-2 | POLITICA DI SPECIFICA SERVIZIO CLOUD |

| 9 | / | / | PROCEDURA | 8.1.2 | GESTIONE DELLA CONTINUITA’ OPERATIVA E RECOVERY DISASTER |

| / | 18 | / | MODULO | 8.1.2.1 | PIANO DI CONTINUITA’ OPERATIVA E RECOVERY DISASTER |

| / | 19 | / | MODULO | 8.1.2.2 | PROGRAMMAZIONE TEST CONTINUITA’ OPERATIVA |

| / | 20 | / | MODULO | 8.1.2.3 | VERBALE DI ESERCITAZIONE CONTINUITA’ OPERATIVA |

| 10 | / | / | PROCEDURA | 8.1.3 | SVILUPPO SICURO DELL’APPLICAZIONE |

| 11 | / | / | PROCEDURA | 8.1.4 | GESTIONE DEGLI APPROVVIGIONAMENTI |

| / | 21 | / | MODULO | 8.1.4.1A | QUESTIONARIO QUALIFICA FORNITORI QUALITA’ |

| / | 22 | / | MODULO | 8.1.4.1B | QUESTIONARIO QUALIFICA FORNITORI SICUREZZA DEI DATI |

| / | 23 | / | MODULO | 8.1.4.2 | REGISTRO E VALUTAZIONE DEI FORNITORI |

| 12 | / | / | PROCEDURA | 9.1 | MONITORAGGI, ANALISI DEI DATI E TECNICHE STATISTICHE |

| / | 24 | / | MODULO | 9.1.1 | INDICATORI EFFICACIA CONTROLLI ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018 |

| / | 25 | / | MODULO | 9.1.2 | SODDISFAZIONE DEL CLIENTE |

| 13 | / | / | PROCEDURA | 9.2 | GESTIONE AUDIT |

| / | 26 | / | MODULO | 9.2.1 | AUDIT DI PRIMA PARTE |

| / | 27 | / | MODULO | 9.2.2 | AUDIT CHECK LIST ISO/IEC 27001, ISO/IEC 27017, ISO/IEC 27018 |

| / | 28 | / | MODULO | 9.2.3 | AUDIT STATO ISPEZIONE |

| / | 29 | / | MODULO | 9.2.4 | SCHEDA QUALIFICA AUDITOR |

| 14 | / | / | PROCEDURA | 9.3 | RIESAMI |

| / | 30 | / | MODULO | 9.3.1 | RIESAME POLITICHE AZIENDALI |

| / | 31 | / | MODULO | 9.3.2 | OBIETTIVI SICUREZZA DATI |

| 15 | / | / | PROCEDURA | 10.1 | AZIONI DI MIGLIORAMENTO |

| / | 32 | / | MODULO | 10.1.1 | RAPPORTO AZIONE CORRETTIVA-AZIONE DI MIGLIORAMENTO |

| / | 33 | / | MODULO | 10.1.2 | REGISTRO AZIONE CORRETTIVA-AZIONE DI MIGLIORAMENTO |

| 16 | / | / | PROCEDURA | 10.2 | GESTIONE NON CONFORMITA’ E AZIONI CORRETTIVE |

| / | 34 | / | MODULO | 10.2.1 | RAPPORTO DI NON CONFORMITA’ |

| / | 35 | / | MODULO | 10.2.2 | REGISTRO DI NON CONFORMITA’ |

Ti potrebbe interessare…

-

Kit Documentale Sistema di Gestione ISO/IEC 27701

590,00€ + IVA Aggiungi al carrello -

Corso Formazione Auditor/Lead Auditor ISO/IEC 27001:2022 – ACCREDITATO

In offerta! Il prezzo originale era: 340,00€.320,00€Il prezzo attuale è: 320,00€. + IVA Aggiungi al carrello -

Kit Documentale Sistema di Gestione ISO/IEC 27001

In offerta! Il prezzo originale era: 399,00€.299,00€Il prezzo attuale è: 299,00€. + IVA Aggiungi al carrello -

Kit Documentale Sistema di Gestione Integrato ISO 9001 – ISO/IEC 27001

490,00€ + IVA Aggiungi al carrello